Que signifie concrètement “installer Rabby” pour vos avoirs DeFi : est-ce simplement plus pratique, ou est-ce un changement matériel dans votre exposition au risque ? Cette question aiguë réorganise la discussion autour des portefeuilles multi‑chaînes : la commodité d’une extension de navigateur et d’une application mobile s’accompagne de compromis techniques et opérationnels qui méritent d’être explicites, surtout pour un public en France, Suisse, Belgique ou Canada où la conformité et l’usage varient.

Dans cet article je compare côte à côte l’usage de Rabby en extension Chrome et son usage via l’application mobile, avec un accent technique sur la simulation de transaction (transaction simulation), la surface d’attaque et les pratiques de gestion des clés. L’objectif : vous donner un cadre décisionnel réutilisable — un heuristique pour choisir, configurer et opérer Rabby de façon prudente dans des contextes DeFi réels.

Table of Contents

Toggle- Comment fonctionne Rabby : mécanismes essentiels et rôle de la simulation de transaction

- Extension Chrome vs Application mobile : comparaison stratégique

- Cas d’usage et scénarios : quel outil pour quel profil ?

- Pratiques recommandées et heuristiques décisionnelles

- Limites, incertitudes et points de vigilance

- Que surveiller pour l’avenir ?

- Conclusion — un cadre pour décider

- FAQ

Comment fonctionne Rabby : mécanismes essentiels et rôle de la simulation de transaction

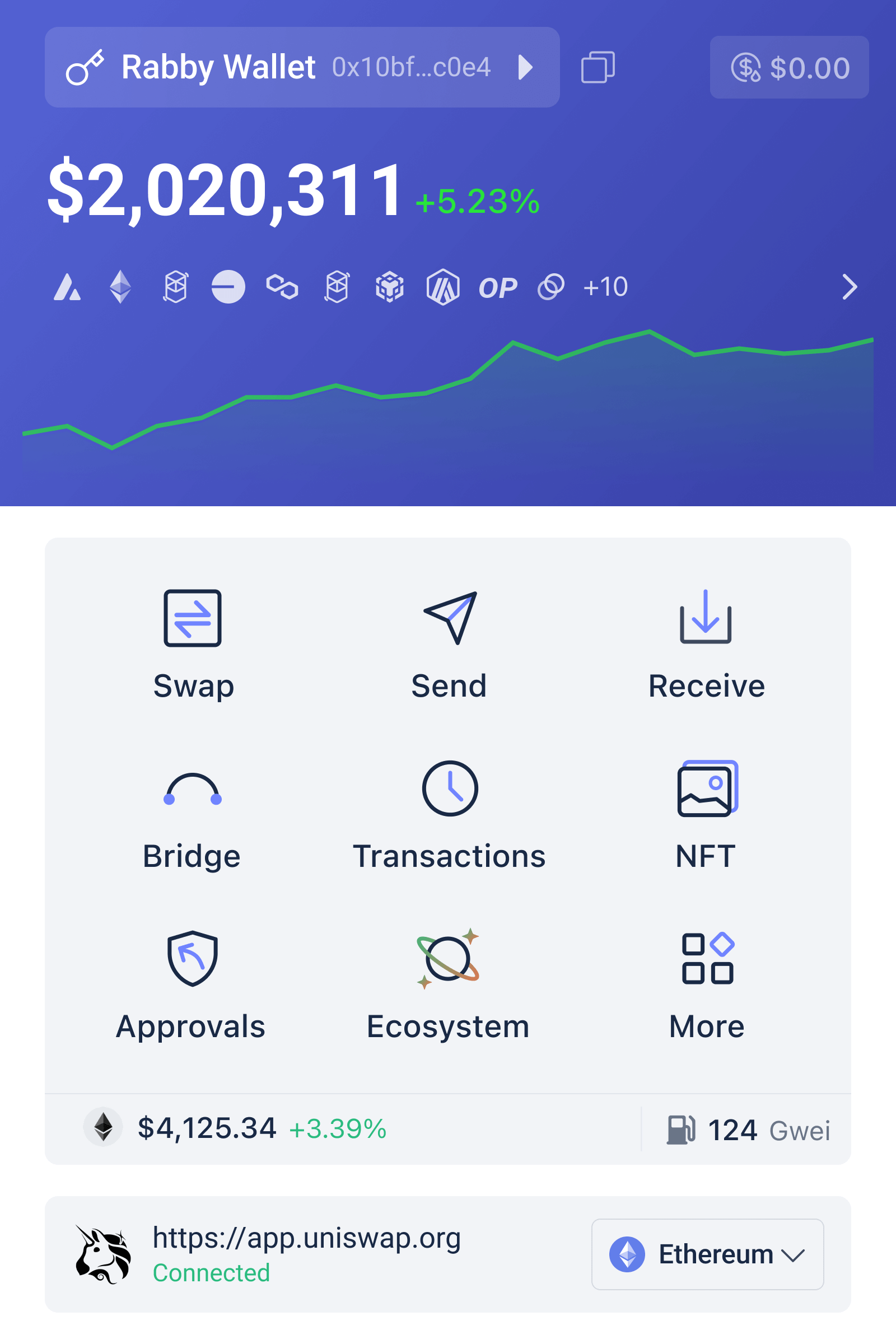

Rabby est un portefeuille multi‑chaîne déployé comme extension de navigateur et application mobile. Mécaniquement, l’extension injecte une interface Web3 dans les pages accessibles par le navigateur : lorsqu’une dApp appelle window.ethereum ou un équivalent, Rabby intercepte, propose une fenêtre de confirmation et peut exécuter une simulation locale de la transaction avant signature.

La “simulation de transaction” est un mécanisme qui réexécute la transaction proposée sur un nœud ou un simulateur local pour révéler des effets non souhaités : slippage élevé, approbations excessives, appels de contrats malveillants, ou perte de fonds indirecte via contrats interconnectés. Techniquement, la simulation n’empêche pas l’exécution sur la blockchain — elle informe l’utilisateur d’un risque probable en amont. C’est une couche d’alerte, pas un frein cryptographique.

Extension Chrome vs Application mobile : comparaison stratégique

Voici les principaux axes de comparaison traités selon leur incidence sur la sécurité opérationnelle et la commodité :

Surface d’attaque : l’extension Chrome vit dans le même processus que le navigateur et partage l’environnement avec des pages web, scripts, et autres extensions. Cela crée une surface d’attaque plus large pour les attaques de type “malicious dApp” ou des extensions malveillantes capables d’interagir avec la même DOM. L’application mobile fonctionne dans un sandbox système (iOS/Android) différent et bénéficie souvent d’une séparation plus forte entre UI et navigateur ; en revanche, le téléphone peut être compromis par des malwares ou des profils de configuration nocifs.

Conservation des clés : sur extension, les clés privées sont stockées localement chiffrées par un mot de passe ; la sécurité dépend donc de la robustesse de la machine hôte et des protections du navigateur. En mobilité, les clés peuvent être protégées par le secure enclave / keystore matériel selon l’appareil, ce qui fournit une barrière matérielle supérieure si correctement implémentée. Mais tous les appareils ne disposent pas du même niveau de secure element ; la géographie d’achat (FR/CH/BE/CA) et la politique locale sur updates logicielles influencent ce facteur.

Simulation et UX : l’extension peut offrir une simulation plus transparente et intégrée lors des interactions avec dApps visibles dans le navigateur, car le flux reste en un seul contexte. Sur mobile, la simulation reste utile mais l’expérience cross‑app peut introduire des frictions : ouverture de deep links, redirections vers un navigateur in‑app, etc. Pour un trader actif sur desktop, l’extension donne plus de fluidité ; pour un utilisateur qui préfère signer sur téléphone après vérification secondaire, l’application mobile réduit le risque d’acceptation impulsive.

Risques liés aux approbations (approvals) : les approbations ERC‑20 et leurs variantes sont un vecteur fréquent d’attaque. Rabby propose des outils pour limiter les approvals à des montants spécifiques ou pour révoquer des allowances. Le gain ici est fonction de l’usage : sur desktop, la vitesse d’exécution peut pousser à accepter des approvals larges ; sur mobile, la friction peut inciter à vérifier davantage mais aussi conduire à accepter des prompts sans contexte si l’UI est confuse.

Cas d’usage et scénarios : quel outil pour quel profil ?

Plutôt que “meilleur universel”, voici trois profils et l’option la plus adaptée selon les risques :

1) L’utilisateur DeFi actif (trading, farming, arbitrage) sur desktop : extension Chrome avec simulation rapide est utile — priorité aux machines dédiées, désactivation d’extensions inutiles, politique stricte de mots de passe et 2FA sur comptes associés. Limitation : exposition accrue aux attaques web et aux extensions malveillantes.

2) L’utilisateur prudente (gestion de portefeuille, swaps occasionnels) préférant la sécurité matérielle : application mobile sur appareil récent avec secure enclave, et usage d’un hardware wallet comme second facteur si disponible. Limitation : mobilité n’exclut pas phishing mobile et malwares.

3) Organisation ou utilisateur institutionnel : préférence pour workflows qui intègrent wallet hardware, multisig et environnements isolés. L’extension peut rester utile pour tests, mais les signatures sensibles passent par dispositifs séparés. Limitation : coût et complexité opérationnelle.

Pratiques recommandées et heuristiques décisionnelles

Voici un cadre simple en trois règles pour décider et configurer Rabby :

– Séparer les contextes : garder un navigateur ou un profil dédié aux opérations crypto, limiter le nombre d’extensions et n’installer que celles vérifiées. Cette pratique réduit la surface d’attaque.

– Vérifier les simulations : traitez la simulation de transaction comme une information probabiliste — utile pour détecter les anomalies, insuffisante pour garantir l’absence de risque. En cas d’alerte, refusez et investiguez plutôt que de contourner.

– Préférer le hard‑key pour montants importants : pour des positions significatives, déplacer la signature sur un matériel dédié ou un workflow multisig. La disponibilité d’un secure element sur mobile est un bonus, pas un substitut universel au hardware wallet.

Limites, incertitudes et points de vigilance

Quelques limites à garder en tête :

– La simulation ne connaît pas l’état futur des contrats interconnectés ni des oracles : elle extrapole depuis l’état actuel. Ainsi, une simulation propre n’élimine pas le risque d’oracle manipulation ou d’interaction cross‑chain asynchrone.

– Les protections matérielles varient selon l’appareil et le système d’exploitation ; une mise à jour système trop tardive ou l’usage d’appareils achetés d’occasion peut dégrader la sécurité.

– Les flux UX incités par les dApps (aides visuelles, prompts trompeurs) restent une attaque humaine : même avec une simulation solide, l’utilisateur pressé peut signer une transaction mal conçue. La discipline opérationnelle compte autant que l’outil.

Que surveiller pour l’avenir ?

Trois signaux valent le suivi pour les prochains mois :

– Améliorations de simulation cross‑chain : si la simulation devient capable de modéliser effets cross‑chain et finalités différées, son utilité s’accroîtra; surveillez les annonces techniques et les intégrations de RPC multi‑chaines.

– Intégration standardisée de secure enclaves pour extensions : une évolution qui rapprocherait la protection matérielle du confort desktop réduirait le trade‑off principal aujourd’hui. Cela dépendra aussi des navigateurs et de leurs politiques d’API.

– Adoption de workflows multisig simplifiés pour utilisateurs non‑techniques : l’industrialisation de multisig UX (via guardians, approbations partagées) réduirait la nécessité de choisir entre commodité et sécurité pour les montants intermédiaires.

Conclusion — un cadre pour décider

Installer Rabby comme extension Chrome ou utiliser son application mobile n’est pas seulement une préférence d’interface : c’est un choix de surface d’attaque, de modèle de stockage des clés et d’ergonomie qui influe directement sur votre exposition aux risques DeFi. La bonne stratégie combine une évaluation du profil d’usage, des protections matérielles et des pratiques opérationnelles. Pour ceux qui veulent expérimenter : installez l’extension sur une machine contrôlée, activez la simulation, limitez les approvals, et pour les montants sensibles, préférez la signature via device matériel.

Si vous souhaitez tester Rabby avec une configuration prudente et vérifier le flux de simulation sur votre poste, vous pouvez télécharger rabby wallet et suivre les vérifications décrites ci‑dessus.

FAQ

La simulation de transaction m’empêche-t-elle d’être victime d’un scam ?

Non. La simulation signale des comportements anormaux basés sur l’état présent de la blockchain et des contrats. Elle peut détecter des slippages, des transferts inattendus ou des appels de contrats dangereux, mais elle ne peut pas prédire des manipulations d’oracles futures ni des attaques qui exploitent des changements d’état asynchrones. Considérez-la comme un feu‑clignotant, pas un bouclier impénétrable.

Est‑il plus sûr d’utiliser Rabby sur mobile plutôt que sur Chrome ?

Ce n’est pas absolu : mobile offre souvent un niveau de protection matériel (secure enclave) qui réduit le risque de vol de clés, mais les téléphones peuvent être compromis différemment (applications malveillantes, phishing mobile). Sur desktop, la surface d’attaque web est plus large. Le choix dépend du profil d’usage et des contrôles que vous mettez en place.

Comment gérer les approvals ERC‑20 avec Rabby ?

Utilisez les options pour limiter le montant des approvals, révoquez régulièrement les allowances inutiles et préférez des approvals spécifiques à de petites sommes plutôt qu’un “infinite approval”. Cette pratique réduit l’impact d’une compromission d’adresse mais augmente la friction transactionnelle.

Dois‑je combiner Rabby avec un hardware wallet ?

Oui pour les montants significatifs. L’usage d’un hardware wallet ou d’un multisig réduit sensiblement le risque de perte totale en cas de compromission de l’extension ou du mobile. C’est un coût opérationnel, mais il est souvent justifié en fonction du montant et de l’exposition aux opérations DeFi.